Police CyberAlarmは、インターネット上の情報源からお客様のシステムに送信される疑わしいデータを特定し、分析します。お客様の企業や組織は、このようなプローブや攻撃を毎日何千回も受けており、これらの要求からシステムを保護するネットワークセキュリティ装置を備えているはずです。

データ項目(ファイルや電子メールなど)がインターネット上で送信されるとき、それは何千もの小さな「パケット」に分解され、送信することができます。受信すると、これらの小さなパケットは元のアイテムを再構築するために結合されます。セキュリティ機器は、この小さなパケットを解析するものと、元のアイテムを再構築して検査するものの2つに分けられる。Police CyberAlarmは、不審なデータを完全に監視するために、以下のシステムを含む、両方のカテゴリーのシステムを監視することができます。

警察のCyberAlarmデータは、発見された最新の脅威の詳細を報告するために使用され、メンバー組織は、セキュリティを強化するために新しいIPアドレスや他の関連情報を含むブラックリストや他のセキュリティ対策を更新する能力を提供します。不審な活動を監視し、お客様、警察、地元企業、業界内の組織に支援を提供します。

ファイアウォールは、ITネットワーク機器の一つで、通常、インターネットの脅威から保護するための最初の砦です。これは、システム管理者があらかじめ定義したルールに基づいて、データをブロックしたり許可したりする非常にシンプルな技術です。ルールは、各パケットの「ヘッダー」に含まれる基本情報(送信元アドレス、送信先アドレス、データが送信されるポートなど)に基づいています。ヘッダー内の情報のみを使用することにより、ファイアウォールは非常に高速で、伝送にほとんど遅延を生じさせません。

ファイアウォールはインターネットからの不要なリクエストや悪意のあるリクエストをブロックするため、Police CyberAlarmはファイアウォール機器からログを収集し分析することが重要です。ログは、いつ、どのデバイスから、どのようなアクセスが試みられたかについての情報を提供します。この情報から、あるイベントが疑わしいかどうかを検出するだけでなく、そのイベントがどこから来たのか、どのようにネットワークにアクセスしようとしたのかを特定することができます。

ファイアウォールは、ネットワーク管理者が定義したルールに基づいてインターネットゲートウェイで悪意のあるトラフィックをブロックしますが、多くの組織は、ネットワーク侵入検知システム(IDS)および侵入防御システム(IPS)デバイスを使って、疑わしい活動がないか自社のネットワークを監視し、さらなるセキュリティ層を追加しています。

これらのシステムは、組織のファイアウォールデバイスによって許可されたパケットレベルのデータを検査します。NIDS/IPSがデータを必要とするかどうかを判断するために使用するルールは、ファイアウォールよりも複雑で、ヘッダーだけでなくパケット全体の検査だけでなく、既知の悪いソースIPアドレスの脅威情報フィードが含まれています。

このデータを収集・分析することで、ファイアウォールを通過することができても悪意のあるトラフィックである可能性があることが明らかになり、加盟組織はサイバーセキュリティに対する認識とセキュリティ体制をさらに向上させることができます。Police CyberAlarmに送信されるログには、トラフィックの送信元と送信先のIPアドレス、およびアクセスの試行の概要が含まれています。

インターネットを通じて送信されるファイルには、受信者のデバイスにマルウェアをインストールするように設計されたウイルスが含まれていることがあります。ほとんどの組織では、ユーザーを保護するために、デスクトップコンピューターやラップトップにアンチウイルス(AV)ソフトウェアをインストールしますが、これはスイッチやルーターなどの他のデバイスを保護するものではありません。

ネットワークAVは、ユーザーに追加の保護レイヤーを提供するだけでなく、AVソフトウェアがインストールされていないネットワーク機器やその他のシステムも保護します。これらのシステムは、悪意のあるコンピューター・コードをスキャンするために、送信される元のデータ項目を再構成します。

アンチウィルス・ログには、電子メールの送信元に関する情報、意図した受信者のIPアドレス、メッセージの件名と添付ファイル名は含まれますが、通信の本文は含まれません。

アンチスパムシステムは、上記の技術では検知できない悪質なトラフィックを検知します。ネットワークAVは悪意のある添付ファイルを検出するかもしれませんが、電子メール内の悪意のあるリンクや既知の不正な電子メールを識別することはできません。

アンチスパムは、パケットを検査するのではなく、元のデータを再構築してスキャンすることで、ネットワークAVと同様の方法で電子メールを処理します。会員組織は、悪意のある可能性のある電子メールに関連するログをPolice CyberAlarmと共有し、そこでログを分析し報告することができる。Police CyberAlarmに送信されるログには、スパムの疑いのあるメールの送信元、受信者のメールアドレス、件名、添付ファイル名に関する情報が含まれますが、メール本文は含まれません。スパム対策のログは、エンドユーザーに届く前にブロックされた電子メールを反映するため、エンドユーザーに届いたものの「迷惑メール」フォルダに転送された電子メールに関する情報は含まれません。これらのログに関する情報を提供するためにサインアップすると、Police CyberAlarmは、電子メールを介してお客様の組織を標的とする攻撃の試みに関する情報を収集することができます。

Police CyberAlarm Vulnerability Scanningは、組織のウェブサイトや外部IPアドレスに既知の脆弱性がないかスキャンするために使用することができます。これらの定期的なレポートは、組織のサイバーセキュリティを向上させ、既知の不審な活動から保護するのに役立ちます。毎月の脆弱性スキャンは、外部IPやWebサイトのURLが直面する可能性のある新たな脅威を特定することで、ネットワークの安全性を維持するために役立ちます。

会員組織は、ウェブサイトと外部IPアドレスの脆弱性スキャンを定期的に追加することができます。脆弱性をスキャンするために、Police CyberAlarmシステムは、URLとIPアドレスをスキャンして、どのサービスへのリクエストを許可しているかを特定します(例えば、システムがWebサーバーであれば、Webリクエストを許可することになります)。次に、スキャナー・ソフトウェアは、サービスを提供しているシステム上のソフトウェアとバージョンを特定し、これらを登録されたセキュリティ脆弱性の国際的なデータベースと比較し、可能であればテストして、お客様の組織が脆弱であるかどうかをチェックします。

登録されたセキュリティ脆弱性には、固有のCVE(Common Vulnerability Exposures)コードがあり、これを使用して、脆弱性の影響を受けるシステムとバージョン、その深刻度、および脆弱性を緩和し修正する最善の方法に関する情報を検索することができます。

Police CyberAlarmは定期的にスキャンして、組織のシステムで発見された新しい脆弱性に関するレポートを提供し、可能な場合は、チームが脆弱性を修正するのに役立つCVEデータから情報を提供します。

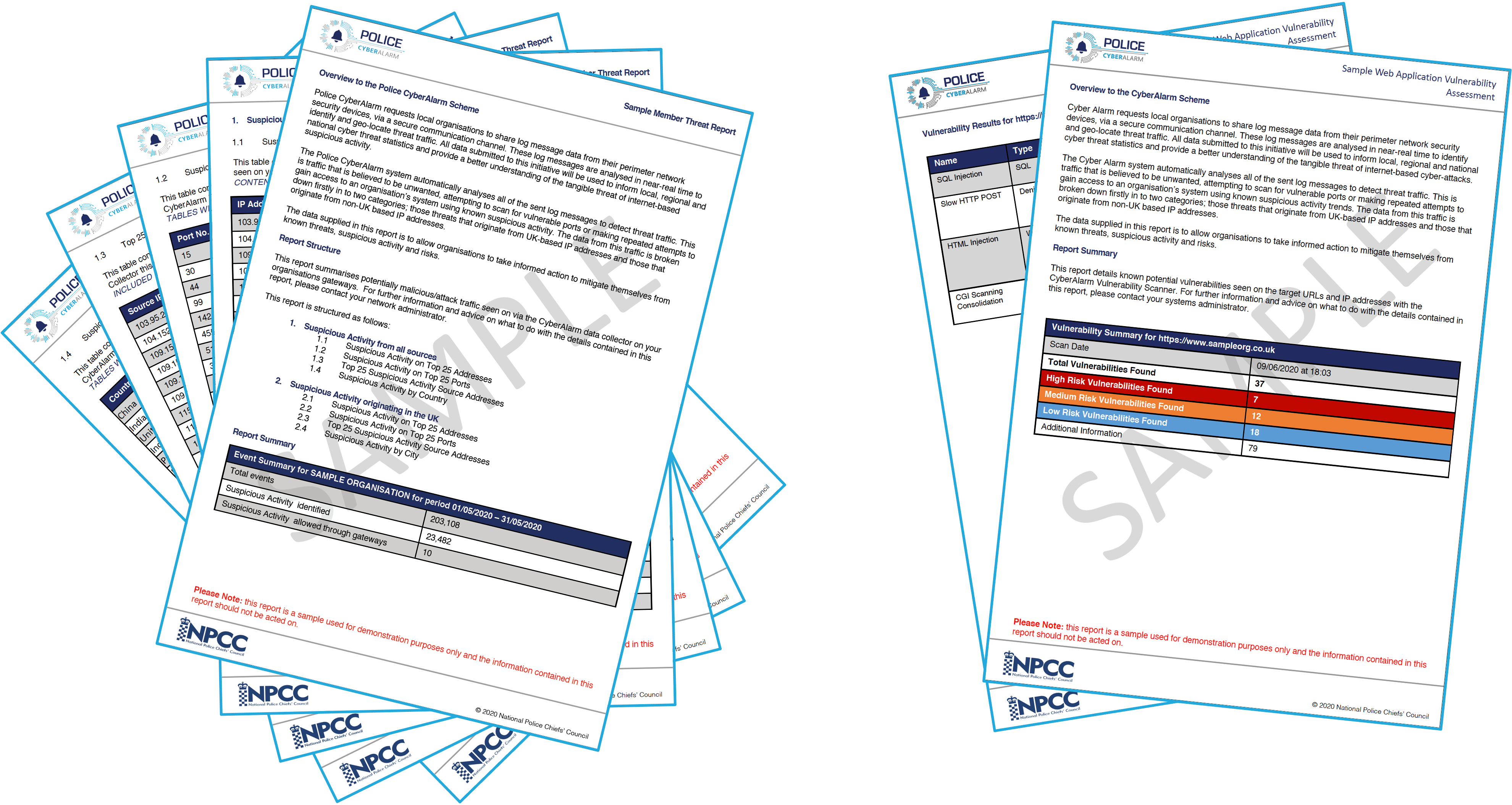

会員は、Police CyberAlarmコレクターに送信される外部トラフィックログで検出された疑わしい活動を要約した「会員要約脅威レポート」を通じて、定期的にインテリジェンスレポートを受けることができます。このレポートに加え、脆弱性スキャンを選択した会員は、「脆弱性評価レポート」を受け取ることができます。このレポートには、潜在的な脆弱性とその脆弱性のCVEコードが詳細に記載されており、組織をよりよく保護するのに役立ちます。

このウェブサイトでは、サイトの機能を有効にするためにクッキーなどのデータを保存しています。詳細は、プライバシーポリシーと クッキーポリシーでご確認ください。このウェブサイトを利用することにより、お客様は、当組織がこれらの方針に従ってお客様のデータを取り扱うことに同意したものとみなされます。